今、私たちは休暇に行く準備ができているはずです。世界中で、ワイヤレスインターネット接続用の無料のWiFiホットスポットを見つけるための最良のオンラインサービスを示し、無料のアクセスポイントまたは公共のPCを使用して接続するアドバイスを与えた後インターネットポイントの場合、 盗難防止デバイスをラップトップまたはUSBスティック、携帯電話、IPodまたはIPhoneに配置する方法と、それらを地理マップ上で見つけて配置する方法について説明します 。

今、私たちは休暇に行く準備ができているはずです。世界中で、ワイヤレスインターネット接続用の無料のWiFiホットスポットを見つけるための最良のオンラインサービスを示し、無料のアクセスポイントまたは公共のPCを使用して接続するアドバイスを与えた後インターネットポイントの場合、 盗難防止デバイスをラップトップまたはUSBスティック、携帯電話、IPodまたはIPhoneに配置する方法と、それらを地理マップ上で見つけて配置する方法について説明します 。 これらの兆候は、ラップトップを背中に置いて頻繁に歩き回るコンサルタント、専門家、および学生にとっても日常生活で役立ちます。

ラップトップを持ち歩くときは、盗みやすく、隠れやすく、経済的価値が高いため、常に警戒し、常に持ち歩き、決して捨てないでください。

これに加えて、多くの個人情報をコンピューターに保存することができます。あなたが周りに開示したくない重要な文書や、間違った手で不安や最悪の問題を引き起こす可能性のある家族や友人との自分の写真財布や家の鍵が盗まれた。

まず、ファイルとフォルダーをパスワードで保護できます。

PCを泥棒から保護するために、古典的な盗難防止デバイスとして機能する可聴アラームを設定できます。

1) アラームは、電源プラグが切断されると起動するポータブルアプリケーションです。

2)予防的な盗難として機能する便利なプログラムですが、盗難後の緊急措置を実施することもできるラップトップロックです。

LaptopLockは 、 データの破壊または暗号化 、またはより深いアクションの実行が可能です 。

このプログラムは、世界中のどこからでもインターネットに接続するときに送信できる信号に基づいています。

事前に設定された特定の期間が過ぎても、泥棒がアクセスパスワードを見つけられない場合、自己破壊自体が自動的にアクティブになります。

LaptopLockは無料で、Windowsでのみ動作し、次のように構成されています。

サイトに登録する必要があります。ラップトップも自由に指定し、サイトに一意の番号が割り当てられます。

次に、ラップトップでLaptopLockエージェントソフトウェアをダウンロードしてインストールし、PCを以前に作成したオンラインアカウントに接続します。

アクションの中で、ソフトウェアにアクセスするためのパスワードを入力するかどうかを選択できます。

システムがインターネットに接続せず、ユーザーがパスワードを提供できない場合、管理インターフェイスから期間を設定できます。これにより、バックグラウンドで動作することにより、保存されたデータが保護され、読み取りできなくなります。

プログラムは表示されずに動作するため、泥棒はこのセキュリティシステムに気付かないでしょう。

[セキュリティ]タブで、盗難の場合のアクションプランを構成および管理できます。

利用可能なオプションには、データの削除と暗号化が含まれますが、これらのデータは、プログラムで認識された場合にのみ、回復オプションで回復できます。

ラップトップが盗まれた後、Laptoplocker Webサイトに戻り、プロファイルにアクセスして盗難を報告できます。

そのコンピューターをインターネットで使用する場合、Laptoplockerは、インストールされているエージェントのおかげで、地理マップ上でラップトップの最後の10個のロケーションを提供します 。

これはおそらくGPSほど正確ではありませんが、調査を開始し、さらにいくつかの手がかりを使って泥棒を警察に報告する良い出発点になる可能性があります。

3)ラップトップ用のもう1つの優れた盗難防止プログラムは、コンピューターが電源ケーブルから許可なく切断された場合にサイレンを鳴らすLalarmです。

それだけでなく、PCが置かれている場所から移動してもアラームが鳴ることがあり(ネットワークに接続する必要があり、検出されない場合はクリックする)、SMSの送信または電子メールの送信を許可します盗難およびコンピューターデータの自己破壊。

すべてが明らかにケースバイケースで設定可能です。

ローカリゼーションのテーマにとどまる古典的な盗難警報機を超えて、別の無料の特定のプログラムを使用してインターネットをサーフィンするために使用される場合 、盗まれたラップトップを理論的に見つけることができます 。

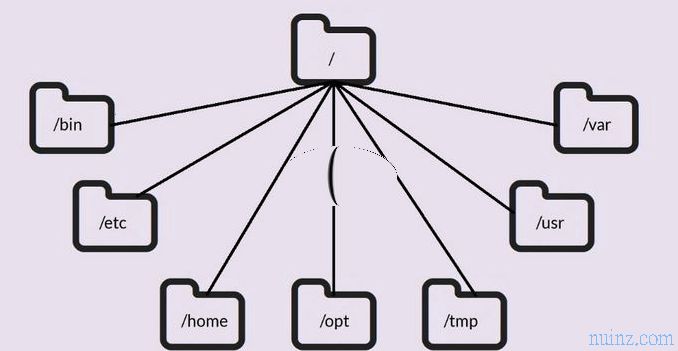

1)Windows LinuxおよびMac用の盗まれたラップトップPreyを見つけるための最高の無料プログラムのうち、別の記事に書きました。

2) LocatePCはWindows用の小さな無料のアプリケーションで、バックグラウンドで、隠された方法で動作します。これは、すべてのインターネットアクセスで、ネットワークに割り当てられたIPを チェック し、変更を検出すると 、 自動的に電子メールを送信しますプロパティ 、それを報告します。

これは、私が通常ラップトップを自宅で使用している場合、ほとんどの場合、インターネットに接続するときに同じIPアドレスでインターネットに出かけることを意味します。 職場でも使用する場合、プログラムはIPが変更されたことを警告します。

一方、ラップトップが盗まれて 、どこにあるのかわからなくなった場合、Locatepcからメールを受信すると、そのラップトップ が置かれている場所や使用されている場所に戻ることもできます。

ダウンロードしてインストールした後、シンプルな設定パネルを使用して、メールアドレス、メールサーバーを指定する必要があります(各メールには独自のサーバーがあり、サイトにアクセスしてsmtpタイプのアドレスを見つける必要があります) .yahoo.itまたはsmtp.gmail.com)および盗難の際に受信するメッセージ。PC、名前、モデル、シリアル番号などのデータをマークすると便利です。

構成インターフェースは、プログラムの実行中にAlt-Shift-Homeキーを押すことで表示および変更できます。実際、これは非表示であるため、他の方法はありません。

このプログラムは、匿名でサーフィンするか、実際のIPを隠して偽のIPを使用するという記事に従ってIPを実質的に変更することでテストできます。

3) LockItTightは、インターネットに接続している場合、紛失または盗難されたポスチャの場所と使用を特定するプログラムです。

プログラムは事前にPCにインストールする必要があります。PCは、Prey(最初の)と非常によく似た方法で動作し、デスクトップイメージの定期的なチェックとキャプチャを行います。

Preyとは異なり、LockitTightプログラムは、より限定されたバージョンで無料で使用できます。

IPからコンピューターを見つける方法に関する投稿で示されているサービスの1つを使用することにより、正確なポイントではなくても、コンピューターが使用および接続されている地理的領域を理解できます。

明らかに、プログラムはコンピューターの起動時に実行される必要があります。そうでなければ、アクティブでない場合は何もしません。

また、泥棒がPCをフォーマットするか、ライブCDで起動すると、LaptopLockとLocatePCの両方のプログラムが機能しなくなることも明らかです。

PCを恒久的に保護する唯一のソリューションは、BIOSパスワードを設定することです (ここでは、すべてのコンピューターのBIOSにアクセスする方法)。

別の理想的な盗難防止保護は、代わりに車の電源を入れるのと同じ方法でUSBスティックをコンピューターのイグニッションキーとして使用することです。

基本的に、コンピューターの電源を入れる前にUSBスティックを挿入する必要があります。そうしないと、何も起動しません。

これは、スティック上のブートファイルをコピーすることで実現できますが、通常のライブcdでは危険であり、簡単に回避できます。

(ライブCDの詳細については、Windowsの作成方法またはUSBまたはCDからLinuxを使用する方法を参照してください)。

MACの場合、MacKeeperを使用できます。MacKeeperは、リモートでアクティベーションできるWebカメラベースのプログラムです。

他の盗難防止プログラムとプロフェッショナルな有料ソリューションも、NomaDesk Webサイトで同期を使用したリモートデータ復旧を可能にしていると思います。

最後に、コンピューターの泥棒やラップトップコンピューターの盗難から保護するために、まだ実装が困難なアイデアのみを使用できますが、リンクを提供することはできませんが、実際のウイルスであるリバースコネクトトロイの木馬ですあらゆる点でPCをリモートで制御します。 実際、ラップトップにウェブカメラが搭載されている場合、泥棒に気付かれることなく、ラップトップをアクティブにしてストリーミングで信号を送信できる場合があります。 盗まれたコンピューターを見つけてロックするラップトップとUSBスティックの盗難防止推測できるように、PCにトロイの木馬をインストールすることは安全なことではなく、アンチウイルスから隔離して使用できないことを確認する非常に有能で専門家でなければなりません反対。

USBスティックについては、別の投稿で、すべての暗号化されたデータを読み取れないようにするVeraCryptというプログラムを使用して、そこに保存されている重要なデータを保護する方法を示しました。

Windows 7、8、およびWindows 10では、BitlockerはハードドライブとUSBスティックを保護します。

私たちに言えることは...それを必要とせず、防止し、コンピューターに対しても盗難防止を行うことができることを知ることは、共有する重要なことです。