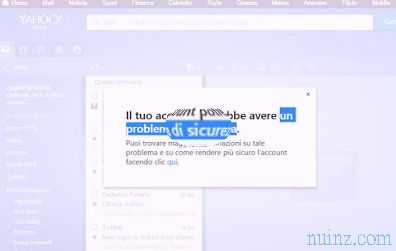

誰もが知っているように、昨日、病院、大学、銀行、およびオフィスでコンピューターをブロックした史上最も大規模なランサムウェア攻撃は 、イタリアを含むほぼすべての国で世界中に広がっています。

誰もが知っているように、昨日、病院、大学、銀行、およびオフィスでコンピューターをブロックした史上最も大規模なランサムウェア攻撃は 、イタリアを含むほぼすべての国で世界中に広がっています。 WannaCryまたはWannaCry、WanaCrypt0r、WCrypt、WCRYとも呼ばれるランサムウェアは 、ロックを解除するためのお金を要求することにより、コンピューターまたはそのファイルへのアクセスをブロックします。

感染したコンピューターの犠牲者は、 PCから感染を除去し、ファイルへのアクセスをロック解除して 7日後に永遠に消えないように、Bitcoinで最大300ドルを支払うよう求められます 。

このWannaCryランサムウェアの興味深い点は、秘密が盗まれてMicrosoftがリリースできるまで、 NSAによって発見および使用されたEternal Blueと呼ばれるWindowsエクスプロイト(つまり、誰も知らない脆弱性)を悪用することです2017年3月のWindowsパッチ。

問題は、多くの企業のコンピューターとサーバーがこのパッチをインストールしていないため、Wannacryがこれまで以上に致命的になることです。

WannaCryエクスプロイトには、 Microsoft Windows Server SMBサービスの欠陥を利用して、 Windows XP、Vista、Windows 7、Windows 8、およびWindows Server 2008 R2のパッチ未適用バージョンを実行しているマシンに侵入する機能があります 。

組織内の1台のコンピューターがWannaCryランサムウェアの影響を受けると、ワームはネットワーク上の他の脆弱なコンピューターを検索してそれらに感染し、連鎖拡散を引き起こします。

第二に、最初の推定では、中国(最も影響を受けた)、米国、ロシア、ドイツ、トルコ、イタリア(ミラノビコッカ大学)、イギリスの一部の病院、さらにはフランスのルノーコンピューターと、スペインの通信会社Telefonicaのコンピューターの85%、さらに英国の日産などのコンピューターは、PCを期限切れにした罪を犯しています。

少なくとも一時的に、マルウェアに隠されたドメイン名を登録することでWannaCryのグローバルな拡散を停止した独立したセキュリティ研究者によって、 拡散が停止されました。

実際には、マルウェアは、存在しないWebサイトへの接続を試みた後にのみ、コンピューター上で自動的に実行されました。

研究者は、ウイルスが使用するドメイン( www.iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea。Comなどのランダムな文字を持つアドレスを持つ)を登録することにより、トリガーメカニズムを停止しました。

ただし、このソリューションは一時的なパッチに過ぎず、インターネット接続にファイアウォール保護が設定されているサーバーでは機能せず、攻撃を設計した人が脆弱なマシンで攻撃を継続する(またはウイルスを拡散する)ために適切な変更を行うことを絶対に妨げませんメールで)。

ただし、現時点では、「killswitch」を介さずに、つまりドメインへの接続を介さずにアクティブにできるバリアントはなく、インターネットからの感染のニュースもありません(Wannacryは企業ネットワーク経由で広がります)。

ただし、ロックされたファイルはほとんど不可能な方法で暗号化されているため、すでに感染しているコンピューターを修復することはできません。

好奇心are盛な人のために、専門のセキュリティ技術者が、Wannacryウイルスを攻撃する方法と 、脆弱性の影響を受けたときにコンピューターで何が起こるかを示すデモビデオを公開しています。

より正確な技術情報は 、WannacryのすべてのドキュメントがあるGithubサイトで読むことができます。その後、MicrosoftブログのKaspeskyサイト(Malwarebytesのサイト)で読むことができます 。

話はさておき、 私たちが知る必要がある最も重要なことは 、他のシステムではなくWindows PCだけに影響するWannaCryから自分を守る方法です。

したがって、MacまたはLinuxシステムを使用していて、AndroidまたはiOSデバイスにも問題がない場合、まず第一に、心配する必要はありません。

2017年4月のCreators Updateバージョンのインストールで更新されたWindows 10を搭載したPCを使用している場合、問題はありません。

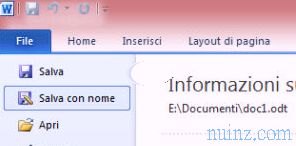

Windows 10、Windows 7、およびWindows 8.1システムの場合、 Microsoftは2017年3月にWannacryによって悪用されたシステムの脆弱性を解決するパッチをリリースしました。

そのため、 コントロールパネル> Windows Updateに移動し、Windows 7および8.1で新しい更新プログラムを検索して、利用可能なすべての更新プログラムがインストールされていることを確認する必要があります。

Windows 10では、代わりに[設定]> [更新とセキュリティ]> [Windows Update]に移動します 。

パッチは、Windows 7、 KB4019264 、 KB4015552 、 KB4015549 、 KB4012215 、 KB4012212 (それらの1つでも問題ありません)およびWindows 8.1 KB4019215 、 KB4015553 、 KB4015550 、 KB4012216 、 KB4012213 (1つだけでも)の略語付きのいくつかのアップデートに含まれていますこれら)。

Microsoftがリリースしたパッチは、 MS17-010更新プログラムのダウンロードページまたはパッチコードKB4012213のダウンロードページから手動でダウンロードしてインストールすることもできます。

さらに、問題は特に深刻であるため、 Microsoftは 、 サポートされなくなったシステム、つまりWindows XP、Windows Server 2003、Windows 8、およびWindows VistaでもWannacryの問題をカバーするパッチをリリースしました 。

これらのシステムを持っている人は、MicrosoftサイトからKB4012598パッチをダウンロードしてインストールしてください。

一方、コンピューターをスキャンして検出された脆弱性を免疫するTrustlook WannaCry Toolkitなど、WannacryからWindows PCを保護するためのワクチンプログラムとツールもリリースされます。

一方、 Wanawikiは、ウイルスによってブロックされたファイルを復号化できる最初のツールです 。

最後に、 WindowsでSMBを無効化または削除することは、将来も問題を回避する価値があります。これは、脆弱なバージョンであるバージョン1でそれほど古くなっていません。

また読む: ランサムウイルスまたは暗号に対する最高のアンチランサムウェア